NFC中继恶意软件全球蔓延,760款安卓应用涉信用卡隔空盗刷

创始人

2025-10-31 15:45:39

0次

2025-10-31 09:40:48 作者:狼叫兽

2025年10月31日,安全研究人员披露一种名为“NFC中继”的新型恶意软件正在全球范围内迅速扩散,已发现超过760款恶意安卓应用利用近场通信技术实施信用卡盗刷。这类攻击通过远程转发支付信号,在用户无感知的情况下完成非接触式交易,实现所谓的“隔空盗刷”。

据分析,这些恶意程序利用安卓系统的主机卡模拟功能,该功能本用于让手机模拟实体支付卡以支持移动支付。攻击者在用户安装伪装成正规金融应用的恶意软件后,可截获POS终端发出的交易请求,并通过互联网将其转发至远程服务器。服务器随即生成伪造响应,欺骗支付终端完成扣款,整个过程无需实体卡,也不需用户进行任何操作。

与以往依赖界面覆盖伪造银行登录页面的传统木马不同,此类攻击直接介入NFC通信链路,隐蔽性更强。自2023年首次在东欧地区被发现以来,该技术已衍生出多种变体。部分变种会将窃取的卡片信息自动上传至加密通信平台,另一些则能实时操控支付响应,实现对虚假交易的即时授权。

为扩大传播,攻击者常将恶意应用包装成主流电子钱包或知名银行客户端,如Google Pay、桑坦德银行、VTB银行及ING银行的应用程序,并通过第三方应用市场或直接分发安装包的方式诱导用户下载。

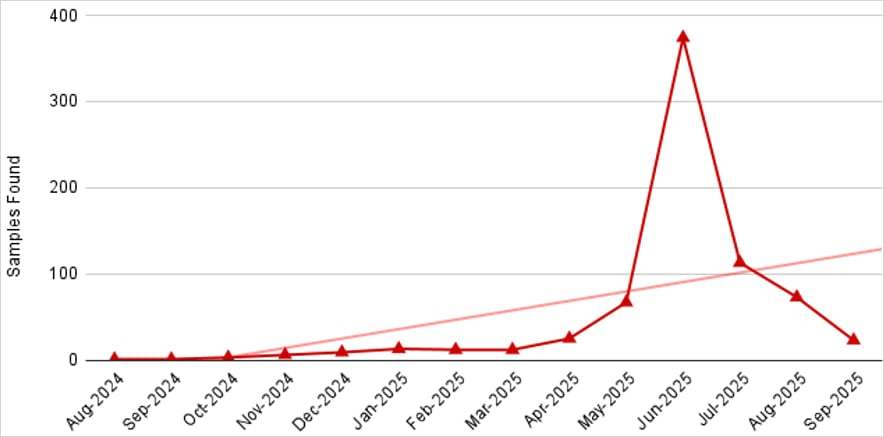

目前,安全团队已识别出七十多个用于控制恶意软件和分发应用的服务器节点,以及数十个在加密通信平台上用于数据回传和攻击协调的专用频道。随着攻击规模持续升级,相关威胁正从最初集中的区域逐步向更多国家蔓延。

相关内容

热门资讯

【高女士私人珍藏】民国三年袁大...

參考價格:议价 藏品编号:YX25122703 在中国近代机制银币收藏的核心序列中,**民国三年袁大...

江阴银行招标结果:泓泰复合材料...

证券之星消息,根据天眼查APP-财产线索数据整理,江苏江阴农村商业银行股份有限公司12月26日发布《...

每周股票复盘:交通银行(601...

截至2025年12月26日收盘,交通银行(601328)报收于7.22元,较上周的7.43元下跌2....

每周股票复盘:南京银行(601...

截至2025年12月26日收盘,南京银行(601009)报收于11.22元,较上周的11.41元下跌...

每周股票复盘:长沙银行(601...

截至2025年12月26日收盘,长沙银行(601577)报收于9.71元,较上周的9.72元下跌0....

银行业监督管理法修订草案公开征...

北京商报讯(记者 宋亦桐)十四届全国人大常委会第十九次会议对《中华人民共和国银行业监督管理法(修订草...

建议对42人追责问责 中国黄金...

编辑 | 李岩 央视新闻消息,12月27日,内蒙古自治区应急管理厅发布中国黄金集团内蒙古矿业有限公...

670亿美元的越南“南北高铁”...

王爷说财经讯:才8天,越南的 南北高铁梦就碎了! 你敢信吗?刚高调签约8天的超级工程,就被越南首富...

科技富豪财富暴增:马斯克身价上...

2025年人工智能投资热潮推动了美国最富有的科技富豪净资产飙升。但随着市场对人工智能泡沫担忧的增长,...